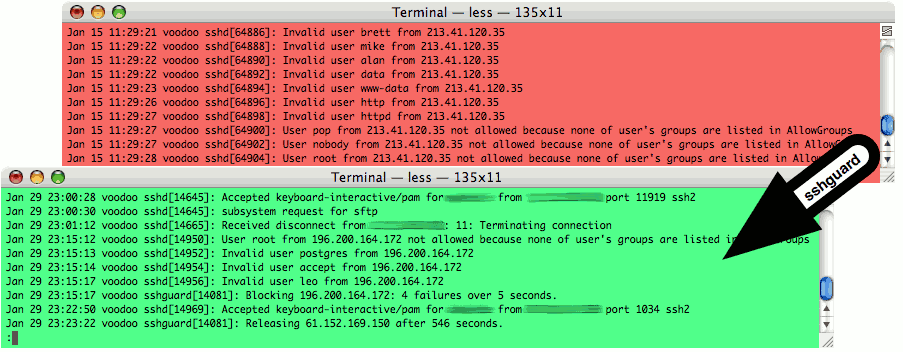

sshguard schützt vernetzte Hosts aus der heute verbreitete Brute-Force-Angriffe auf SSH-Server. Es erkennt und blockiert solche Angriffe des Autors Adresse mit einer Firewall-Regel.

Dieses Projekt wird der BSD-Lizenz.

Wie sshguard Werke

Sshguard überwacht SSH-Servern von ihren Protokollaktivität. Er reagiert auf Meldungen über gefährliche Tätigkeit durch die Blockierung der Quelladresse mit der lokalen Firewall.

Nachrichten gefährliche Tätigkeit beschreiben, können mit regulären Ausdrücken angefertigt werden; dies macht sshguard theorically nutzbar mit jedem Login-Server und überhaupt alles, was etwas meldet, obwohl keine Experimente außerhalb ssh gemacht.

Sshguard können alle wichtigen Firewall-Systeme arbeiten:

- PF (OpenBSD, FreeBSD, NetBSD, DragonFly BSD)

- Netfilter / iptables (Linux)

- IPFIREWALL / ipfw (FreeBSD, Mac OS X)

Eigenschaften :

- ein sehr großer Teil dieser Tools sind einfache Skripte . So erfordern sie eine ständige Dolmetscher-Anwendung, die in der Regel braucht viel Arbeitsspeicher. Die, auf Servern, ist kostbar.

- sshguard ist in C geschrieben und entworfen, um 0-Auswirkungen auf die Systemressourcen.

- mehrere Werkzeuge erfordern Anpassung (Hack & Play).

- sshguard für extrem einfache Bedienung (plug & play) entwickelt.

- viele Werkzeuge sind OS- oder Firewall-spezifische (normalerweise Linux).

- sshguard wurde entwickelt, um auf vielen Betriebssystemen zu arbeiten und kann mehrere Firewall-Systeme zu betreiben; siehe Kompatibilität.

- fast alle Werkzeuge constraintly für ihre Betriebsszenario geschrieben.

- sshguard kann für den Betrieb mit custom / proprietäre Firewalls mit sehr wenigen Aufwand erweitert werden.

Was ist neu in dieser Pressemitteilung:

- Diese Version enthält viele neue Funktionen (Empfindlichkeit, automatische permanente schwarze Liste , IPv6 Whitelisting und vieles mehr), viele Bugfixes in die Logik und einige Korrekturen und Ergänzungen der Log Analyzer.

Was ist neu in der Version 1.4 RC5:

- fix Umgang mit IPv6 mit IPFW unter Mac OS X Leopard (dank David Horn)

- fix cmdline Argument BoF verwertbaren von lokalen Benutzern, wenn sshguard ist setu $

- Unterstützung Sperrung IPv6 addrs in hosts.allow Backend

- fix mit anderen als ssh in hosts.allow Dienstleistungen

- Unterstützung Protokollformate der neuen Versionen von ProFTPd

- geändert Firewall-Backends, um Verkehr von Angreifer sperren für alle Dienste

- Whitelist localhost a priori

Was ist neu in der Version 1.4 RC4:

- verschiedene Fixes für Blacklisting-Modul

- liefern standardmäßig für eine schwarze Liste Schwelle in Befehlszeilenoption

- Man-Page Revisionen

- Parser übernimmt & quot; - & quot; und & quot; _ & quot; chars in Prozessnamen

- korrekt verarbeiten Missbrauchsschwellenwert = 1 (dank K. Tipping)

- Eine Korrekturen damit SimCList

Was ist neu in der Version 1.4 RC3:

- sshguard ignoriert unterbrochen fgets () und lädt seltener ( Dank Keven Tipping)

- Unterstützung nicht-POSIX libCs die getopt.h erfordern (dank Nobuhiro Iwamatsu)

- ändern iptables Einsetzen Politik mit weiteren Filterregeln entsprechen (dank Sebastien Koechlin)

- Update auf 1.4.1 simclist die EPROTO definiert für Betriebssysteme, die es fehlt (zB OpenBSD)

- fix Erkennung von Hostnamen in ProFTPd Nachricht

- fix eine mögliche Endlosschleife auf die schwarze Liste gesetzt Adressen

Was ist neu in der Version 1.4 RC2:.

- Fix Compiler-Flags für die neue Version von simclist

- Verschieben list_find () - & gt; list_locate () gemäß API-Änderungen in simclist (danke Dmitry).

Was ist neu in der Version 1.4 RC1:

- Empfindlichkeit wurde zugegeben, so wiederholt Täter sind länger blockiert und mehr.

- Experimental schwarze Liste hinzugefügt, um häufige Täter zur dauerhaften Sperrung zu speichern.

- Die Dokumentation wurde aktualisiert.

Was ist neu in der Version 1.3:

- Fix autoconf Problem; automatisch zu erkennen, wenn ipfw unterstützt IPv6 (dank David Horn); sensibel auf Nachrichten an proftpd auth Anlage, nicht-Daemon (dank Andy Berkvam); hinzufügen sshd Muster für & quot; Bad Protokoll & quot; und & quot; Haben Sie nicht erhalten identif String & quot;.

Was ist neu in der Version 1.2:.

- Unterstützung für Cyrus IMAP

- Unterstützung für SSH & quot; mögliche Einbruchsversuch & quot; Nachrichten.

- Aktualisierte Unterstützung für Taubenschlag, um die Protokollierung Format der neuen Versionen enthalten.

- Ein Update für das IPF Backend verursacht sshguard nicht /etc/ipf.rules (verbieten IPv6). Aktualisieren

- Der Nachweis von Passwörtern, wenn sshd nichts mehr als PAM loggen wurde behoben.

Kommentare nicht gefunden