nginx (engine x) ist ein Open-Source-, Einmann-Reverseproxy- und Mail-Proxy-Server sowie ein leistungsstarker und leichtgewichtiger Web (HTTP) -Server für Linux, BSD und Windows Betriebssysteme. Es wird von seinem Entwickler als ein Plus für unternehmenskritische Umgebungen beschrieben.

Funktionen auf einen Blick

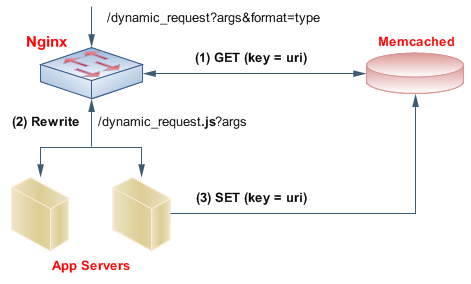

Zu den wichtigsten Highlights zählen beschleunigtes Reverse-Proxying mit Caching, beschleunigte Unterstützung beim Caching von SCGI-, FastCGI-, uwsgi- und memcached-Servern, eine modulare Architektur sowie TLS-SNI- und SSL-Unterstützung.

Der Mail-Proxy-Server bietet Unterstützung für SSL (Secure Sockets Layer), STLS, STARTTLS-verschlüsselte Protokolle, verschiedene Authentifizierungsmethoden für IMAP, POP3 und SMTP, Benutzerumleitung zu einem POP3- oder IMAP-Server sowie Benutzerauthentifizierung und Verbindungsumleitung . Neben anderen interessanten Features können wir die Unterstützung für kqueue, sendfile, File AIO, DIRECTIO, Accept-Filter und vieles mehr erwähnen.

Es kann zahlreiche SSI-Einschlüsse gleichzeitig auf einer einzigen Webseite verarbeiten, wenn sie von FastCGI oder Proxyservern gesteuert werden. Darüber hinaus unterstützt der HTTP-Server-Teil des Programms die Validierung von HTTP-Referrer, MP4- und FLV-Streaming, Embedded Perl, Response Rate Limiting, Umleitung für 3xx-5xx-Fehlercodes sowie Unterstützung für Pipelined- und Keep-Alive-Verbindungen.

>Server sowohl Index- als auch statische Dateien

Die Software kann sowohl Index- als auch statische Dateien bereitstellen, bietet Benutzern Fehlertoleranz und einen einfachen Lastenausgleich, verschiedene Filter wie XSLT, GZIP, SSI, Image-Transformation, Chunked-Antworten und Byte-Bereiche.

Da es eine einfache, logische und flexible Konfiguration bietet, verwenden einige bekannte Websites die nginx-Software, um ihren Benutzern hochwertige und einzigartige Informationen zu liefern. Unter diesen können wir Wordpress.com, Netflix und FastMail.FM erwähnen.

Unterstützte Betriebssysteme

Im Moment wurde nginx erfolgreich unter Linux 2.2-3 (32-Bit), Linux 2.6-3 (64-Bit), FreeBSD 3-10 (32-Bit), FreeBSD 5-10 (64-Bit) getestet. Bit), Solaris 9 (32 Bit), Solaris 10 (32 Bit und 64 Bit), AIX 7.1 (PowerPC), HP-UX 11.31 (IA64), Mac OS X (PowerPC und 32 Bit), Windows XP und Windows Server 2003.

Was ist neu in dieser Version:

- nginx-1.12.0 stabile Version wurde veröffentlicht, die neue Funktionen und Bugfixes aus dem 1.11 enthält .x Mainline-Zweig - einschließlich Variablenunterstützung und andere Verbesserungen im Stream-Modul, HTTP / 2-Fixes, Unterstützung für mehrere SSL-Zertifikate verschiedener Typen, verbesserte Unterstützung dynamischer Module und mehr.

Was ist neu in der Version:

- nginx-1.12.0 stabile Version wurde veröffentlicht, einschließlich neuer Features und Bugfixes aus dem 1.11.x Mainline-Zweig - einschließlich Variablenunterstützung und andere Verbesserungen im Stream-Modul, HTTP / 2-Fixes, Unterstützung für mehrere SSL-Zertifikate verschiedener Typen, verbesserte Unterstützung dynamischer Module und vieles mehr.

Was ist neu in Version 1.8.1:

- Sicherheit: Eine ungültige Zeigerdereferenzierung kann während der Antwortverarbeitung des DNS-Servers auftreten, wenn der & quot; Resolver & quot; Direktive wurde verwendet, um es einem Angreifer zu ermöglichen, UDP-Pakete vom DNS-Server zu fälschen, um einen Segmentierungsfehler in einem Arbeitsprozess zu verursachen (CVE-2016-0742).

- Sicherheit: Verwendung-nach-Frei-Bedingung kann während der Verarbeitung der CNAME-Antwort auftreten, wenn der & ldquor; Auflösungs-Assistent & rdquo; Eine Direktive wurde verwendet, die es einem Angreifer, der die Namensauflösung auslösen kann, ermöglicht, einen Segmentierungsfehler in einem Arbeitsprozess zu verursachen, oder möglicherweise andere Auswirkungen hat (CVE-2016-0746).

- Sicherheit: Die CNAME-Auflösung war nicht ausreichend begrenzt, wenn der "Resolver" -Befehl Direktive wurde verwendet, was es einem Angreifer, der in der Lage ist, eine willkürliche Namensauflösung auszulösen, zu einem übermäßigen Ressourcenverbrauch in Arbeitsprozessen führt (CVE-2016-0747).

- Bugfix: das & quot; proxy_protocol & quot; Parameter des "Hörens" Anweisung funktionierte nicht, wenn nicht in der ersten & quot; zuhören & quot; Anweisung für einen Listen-Socket.

- Bugfix: nginx kann bei einigen alten Linux-Varianten nicht starten; Der Fehler war in 1.7.11 erschienen.

- Bugfix: Ein Segmentierungsfehler kann in einem Arbeitsprozess auftreten, wenn die & quot; try_files & quot; und & rdquo; Alias & rdquo; Direktiven wurden innerhalb eines durch einen regulären Ausdruck angegebenen Ortes verwendet; Der Fehler ist in 1.7.1 aufgetreten.

- Bugfix: die & quot; try_files & quot; Die Direktive innerhalb einer verschachtelten Position, die durch einen regulären Ausdruck gegeben wird, funktionierte nicht korrekt, wenn der "Alias" & quot; Anweisung wurde an der äußeren Position verwendet.

- Bugfix: "Header bereits gesendet" & quot; Warnungen möglicherweise in Protokollen angezeigt, wenn Cache verwendet wird; Der Fehler war in 1.7.5 aufgetreten.

- Bugfix: In einem Worker-Prozess kann ein Segmentierungsfehler auftreten, wenn verschiedene ssl_session_cache-Einstellungen in verschiedenen virtuellen Servern verwendet wurden.

- Bugfix: das & quot; läuft ab & quot; Direktive funktioniert möglicherweise nicht, wenn Variablen verwendet werden.

- Bugfix: Wenn nginx mit dem ngx_http_spdy_modul erstellt wurde, war es möglich, das SPDY-Protokoll zu verwenden, auch wenn Parameter des "Hörens" Direktive wurde nicht angegeben.

Was ist neu in Version 1.8.0:

- Enthält viele neue Funktionen aus der 1.7.x-Hauptfunktion Verzweigung - einschließlich Hash-Lastausgleichsmethode, Backend-Überprüfung von SSL-Zertifikaten, Unterstützung experimenteller Thread-Pools, proxy_request_buffering und mehr.

Was ist neu in Version 1.7.8:

- Änderung: Jetzt werden die Header-Zeilen "Wenn-Modifiziert-Seit", "Wenn-Bereich" usw. Client-Anforderung während des Caching an ein Backend übergeben, wenn nginx im Voraus die Antwort kennt wird nicht zwischengespeichert (zB bei Verwendung von proxy_cache_min_uses).

- Änderung: jetzt nach proxy_cache_lock_timeout nginx sendet eine Anfrage an ein Backend mit deaktiviertem Caching; die neuen Direktiven "proxy_cache_lock_age", "fastcgi_cache_lock_age", "scgi_cache_lock_age" und "uwsgi_cache_lock_age". Geben Sie eine Zeit an, nach der die Sperre aufgehoben wird, und es wird ein weiterer Versuch unternommen, eine Antwort zwischenzuspeichern.

- Änderung: das & quot; log_format & quot; Anweisung kann jetzt nur auf http-Ebene verwendet werden.

- Merkmal: das "proxy_ssl_certificate", "proxy_ssl_certificate_key", "proxy_ssl_password_file", "uwsgi_ssl_certificate", "uwsgi_ssl_certificate_key" und "uwsgi_ssl_password_file"; & ldquor; uwsgi_ssl_password_file & rdquo; Richtlinien. Danke an Piotr Sikora.

- Feature: Es ist jetzt möglich, mit "X-Accel-Redirect" zu einem benannten Ort zu wechseln. Danke an Toshikuni Fukaya.

- Feature: jetzt die & quot; tcp_nodelay & quot; Direktive arbeitet mit SPDY-Verbindungen.

- Feature: neue Direktiven in vim Syntax highliting Skripten. Danke an Peter Wu.

- Bugfix: nginx ignorierte den "s-maxage" Wert in der & rdquo; Cache-Steuerung & rdquo; Backend-Antwort-Kopfzeile. Danke an Piotr Sikora.

- Bugfix: im ngx_http_spdy_modul. Danke an Piotr Sikora.

- Bugfix: in der & quot; ssl_password_file & quot; Anweisung bei Verwendung von OpenSSL 0.9.8zc, 1.0.0o, 1.0.1j.

- Bugfix: Alerts "Header bereits gesendet" & quot; erschien in Protokollen, wenn die & quot; post_action & quot; Richtlinie wurde verwendet; Der Fehler ist in 1.5.4 aufgetreten.

- Bugfix: Alerts "Die HTTP-Ausgabekette ist leer" könnte in Protokollen erscheinen, wenn & quot; postpone_output 0 & quot; Direktive wurde mit SSI includes verwendet.

- Bugfix: im & quot; proxy_cache_lock & quot; Direktive mit SSI Unteranfragen. Danke an Yichun Zhang.

Was ist neu in Version 1.6.2:

- Sicherheit: Es war möglich, SSL-Sitzungen in nicht verwandten Kontexten erneut zu verwenden, wenn ein gemeinsamer SSL-Sitzungscache oder derselbe TLS-Sitzungsticketschlüssel für mehrere & quot; Server & quot; Blöcke (CVE-2014-3616). Danke an Antoine Delignat-Lavaud.

- Bugfix: Anfragen hängen möglicherweise, wenn Resolver verwendet wurde und ein DNS-Server eine ungültige Antwort zurückgegeben hat; der Fehler war in 1.5.8 aufgetreten.

- Bugfix: Anfragen hängen möglicherweise ab, wenn Resolver verwendet wurde und während einer DNS-Anfrage ein Zeitlimit aufgetreten ist.

Was ist neu in Version 1.6.1:

- Sicherheit: Pipeline-Befehle wurden nach dem STARTTLS-Befehl nicht verworfen im SMTP-Proxy (CVE-2014-3556); Der Fehler war in 1.5.6 aufgetreten. Danke an Chris Boulton.

- Bugfix: Die $ uri-Variable könnte bei der Rückgabe von Fehlern mit Code 400 Müll enthalten. Danke an Sergey Bobrov.

- Bugfix: in der & quot; keiner & quot; Parameter in der & quot; smtp_auth & quot; Richtlinie; Der Fehler war in 1.5.6 aufgetreten. Danke an Svyatoslav Nikolsky.

Was ist neu in Version 1.6.0:

- Diese stabile Version enthält viele neue Funktionen aus dem Hauptzweig von 1.5.x - einschließlich verschiedener SSL-Verbesserungen, SPDY 3.1-Unterstützung, Cache-Revalidierung mit bedingten Anforderungen, Authentifizierungsanforderungsmodul und mehr.

Was ist neu in Version 1.4.7:

- Sicherheit: Ein Heap-Speicherpufferüberlauf kann auftreten ein Worker-Prozess bei der Verarbeitung einer speziell gestalteten Anforderung durch ngx_http_spdy_module, was möglicherweise zur Ausführung willkürlichen Codes führen kann (CVE-2014-0133). Danke an Lucas Molas, Forscher bei Programa STIC, Fundación Dr. Manuel Sadosky, Buenos Aires, Argentinien.

- Bugfix: in der & quot; fastcgi_next_upstream & quot; Richtlinie. Danke an Lucas Molas.

Was ist neu in Version 1.4.6:

- Bugfix: die "client_max_body_size" -Quote; Direktive funktioniert möglicherweise nicht, wenn ein Anfragetext mit Chunked Transfer Encoding gelesen wird; Der Fehler war in 1.3.9 aufgetreten. Danke an Lucas Molas.

- Bugfix: Bei der Proxysierung von WebSocket-Verbindungen kann in einem Worker-Prozess ein Segmentierungsfehler auftreten.

Was ist neu in Version 1.4.5:

- Bugfix: Die Variable $ ssl_session_id enthielt eine vollständige serialisierte Sitzung statt nur eine Sitzungs-ID. Danke an Ivan Ristic.

- Bugfix: Client-Verbindungen könnten sofort geschlossen werden, wenn accepted accepted verwendet wurde; der Bug war in 1.3.15 erschienen.

- Bugfix: Warnungen "zero size buf in output" möglicherweise in Protokollen während der Vertretung angezeigt werden; Der Fehler war in 1.3.9 aufgetreten.

- Bugfix: Ein Segmentierungsfehler kann in einem Arbeitsprozess auftreten, wenn ngx_http_spdy_module verwendet wurde.

- Bugfix: Proxy-WebSocket-Verbindungen können direkt nach dem Handshake hängen bleiben, wenn die Methoden select, poll oder / dev / poll verwendet wurden.

- Bugfix: Beim Lesen des Clientanforderungshauptteils in einer SSL-Verbindung mit Chunked Transfer Encoding kann ein Timeout auftreten.

- Bugfix: Speicherverlust in nginx / Windows.

Was ist neu in Version 1.4.4:

- Diese Version enthält eine Korrektur für das Parsen der Anforderungszeile Schwachstelle in nginx 0.8.41 - 1.5.6, entdeckt von Ivan Fratric vom Google Security Team (CVE-2013-4547).

Was ist neu in Version 1.5.0:

- Sicherheit: In einem Worker-Prozess kann während der Verarbeitung einer speziell gestalteten Anforderung ein stackbasierter Pufferüberlauf auftreten, was möglicherweise zur Ausführung willkürlichen Codes führen kann (CVE-2013-2028). Der Fehler war in 1.3.9 aufgetreten. Danke an Greg MacManus, iSIGHT Partners Labs.

Kommentare nicht gefunden